|

株式会社アークン マーケティング本部 部長 前田 治

■社内の情報セキュリティ対策は万全か?

最近、感染力の強いウイルスが多くの企業ユーザを脅かしてきた。特にこの1年を振り返って見ると、Blaster(ブラスター)、Netsky(ネットスカイ)、直近では新種のワームであるSasser(サッサー)、Scob(スコブ)など新しいウイルスが蔓延している。それらを新聞、ニュース、雑誌で目や耳にする機会も多いだろう。また、実際に被害を受けたケースも多分にあるだろう。中でも、Netsky においては、依然として亜種などで多くのユーザを含め被害が蔓延している。そのような状況下で、企業ユーザのほとんどが、ウイルス対策製品をゲートウェイからクライアントにかけ導入することによって、企業内の情報セキュリティを保てていると感じているかもしれない。しかしながらウイルス被害とは別に、皆さんもご存知のとおり、2004年に入り多くの情報漏えいの問題が取り上げられている。一般的にコンピュータウイルスはPCを使えなくしたり、文書ファイルの破壊や削除といった行為なので、ある意味視覚的に発見することができる。

それに対し、情報漏えい問題は、コンピュータウイルスの問題と違い、見えないところで行われ、気が付かないうちに情報が社外に流れてしまう。社内の大事なデータほど、実は、社員のクライアントPCに存在したりする。もしかすると既に機密情報関連の文書ファイル等が社外に漏えいしている可能性もある。情報セキュリティの脆弱性を狙い、大事な情報を気が付かれない内に盗み、悪用する行為は、スパイウェアやハッキングツールなど「コンピュータペスト」の仕業なのである。

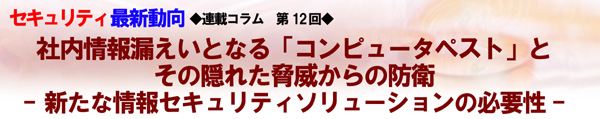

図1 コンピュータペストの発生件数

■「コンピュータペスト」の脅威と実態は?

◆コンピュータペストとはどんなものであるか?

コンピュタウイルスやワーム以外の不正プログラム、つまりユーザの望まない動作を引き起こす、隠された悪意のあるプログラムを総称して「コンピュータペスト」と呼ばれる。コンピュータペストはウイルスとは違い自分で増殖、感染する能力はないが、セキュリティ対策を巧妙にすり抜けて侵入し、パスワードやメールデータ、個人情報を収集し外部に送信したり、外部からPCを操作するといった特長をもっている。一度コンピュータペストの侵入を許すと、システム内部からダメージを与えるためにファイアウォールやウイルス対策ソフトなどの既存のセキュリティを無効化されるため、不正アクセスが生じたり、顧客情報、知的財産、財務情報、業務機密などの電子資産が漏えい、または破壊されたりする。その結果、プライバシの侵害や、ビジネス機会の損失、訴訟問題、そして、企業イメージの失墜などウイルス以上のダメージを与える可能性に至る。

このようなダメージに対し、企業は果たして有効な対策をとっているだろうか? まずは、現状のコンピュータペストを確認していただきたい。次の表にあるように2004年11月現在では、既に12万種類を超える勢いである。

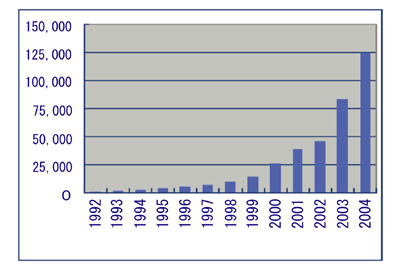

図2 ペストの分類

◆コンピュータペストの侵入経路は?

クライアントPCに氾濫するに至るコンピュータペストの感染経路は、次に上げる3大侵入経路がある。

1.単純なWeb閲覧

ブラウザによるホームページの閲覧中に、気が付かない内にダウンロードしてしまう。(ActiveX による自動インストール、スパイウェアクッキー等)

2.電子メールの添付ファイル

コンピュータウイルスと同様に電子メールの添付ファイルとして侵入。ただし、コンピュータウイルスとの違いは、悪意のあるユーザが自分の手でターゲットとなるマシンに組み込むことがある。(インストーラバインド型BMP、JPEGファイルなど)

3.内部犯罪

悪意ある内部ユーザによって組み込まれてしまう。

このように、実は社内のインターネットにつながるPCであれば、コンピュータペストが入り込む危険がある。情報システム管理者にとって、これこそ最も望まないストーリーである。なぜなら、社員が使用するクライアントPCに社内で規定されたソフトウェア以外にどんなソフトウェアがインストールされているか、常時把握しておくことは難しい。

次に、このように簡単に入り込んでくる「コンピュータペスト」をいくつかに分類してみよう。

◆コンピュータペストの分類

(1)調査・準備系:代表的なものとして「キーロガー」があげられる。キーロガーは、ユーザのキー入力を全て記録しまうツール。例えば、クレジットカード番号や銀行の暗証番号等の個人情報が簡単に盗聴されてしまう。企業内ネットワークだとログオンID/パスワード等も当てはまる。

(2)攻撃系:代表的なものとして「DDoS」があげられる。DDoS 攻撃エージェントは、ターゲットとなるWeb サイトなどを同時にDoS(サービス停止)攻撃するツール。仕掛けられたコンピュータのユーザはハッキングの踏み台にされた被害者であるにも関わらず、攻撃を受けたターゲットからは直接の加害者とみなされる。

(3)制御系:「RAT(Remote Administration Tool:リモート管理ツール)」が代表例。RATは、コンピュータを遠隔操作するツールで、ハッカーにコンピュータを自在に操作されてしまうと、あらゆる大切な情報が漏えいしてしまうことになる。社外からリモートで機密情報漏えいになりうる危険性がある。

(4)盗聴系:アドウェア、スパイウェア、スパイウェアクッキー、スニッファ等が代表的であり、知らず知らずの内に情報がクライアントPCからインターネット外部等に送信されてしまう。特にスパイウェアは、ユーザの行動や個人情報等を収集して送信するツールである。他のソフトとセットで配布されるため、ユーザがインストールおよび承諾したことに気付いていないケースが多く、事実上無断で個人情報を収集されているとも言える。

◆深刻なコンピュータペストの被害例

では、このような「コンピュータペスト」による企業の被害状況を過去の事例から追ってみよう。

<ペスト被害例(1)>

ネットバンキング不正アクセス、1600万円盗む

容疑者らは、パソコンのキーボードを打った状況を逐一記録できるソフト「キーロガー」を東京都内、少なくとも13店のインターネット喫茶にあるパソコン計約100台にひそかに組み込み、ネットバンキングを利用した約900人分のパスワード等を盗んでいたという。2人は不正に入手した都内の自営業男性(43歳)ネットバンキング用パスワード等を使って、渋谷区のインターネット喫茶のパソコンから、米大手銀行のコンピュータサーバに侵入。男性になりすまし、預金1600万円を別の都市銀行に開設した仮名口座に振り込み、引き出して盗んだ疑い。不正アクセス禁止法違反(不正アクセス行為)と盗みなどの疑いで逮捕された。

<ペスト被害例(2)>

不正侵入:国立大サーバの掲示板システムに

某国立大学のサーバの1つ「休講掲示板システム」が外部から不正侵入され、米航空宇宙局(NASA)のサーバへの侵入を促すプログラムが組まれていたことがわかった。

同大情報管理室によると、休講掲示板システムはインターネットから接続して休講情報を閲覧できる。NASA から「そちらのプログラムが何回も侵入しようとしている」とメールで指摘があり発覚。サーバの基本ソフトのセキュリティ上の欠陥を悪用したらしい。メーカーから欠陥報告があったが、同大学は修正ソフトをインストールしていなかったという。

<ペスト被害例(3)>

データ流出:「Winny」で国家機関の秘密文書など閲覧可能

国家機関の内部資料や顔写真付き社員住所録など、外部に出てはならない200種類を超えるデータがインターネットに相次いで流出、パソコンのファイル交換ソフト「Winny(ウィニー)」で閲覧できる状態になっていることがわかった。いったん流出したデータの消去は現状では難しく、ウィニーのネットワークには、日々新データが蓄積される“秘密文書の保管庫”が放置されている格好だ。

■企業ユーザに望む、コンピュータペスト対策

このようにこれ以上企業内の機密事項を情報漏えいさせてしまうのは企業にとって、大きな損失、また社会的失墜にかかわる。コンピュータペストの検出と駆除は大変難しく、現在市販されている多くのウイルス対策ソフトでは、12万種類以上もあるコンピュータペストの内、明らかに悪質なトロイの木馬やスパイウェア、キーロガーなどに対応しているに過ぎない。また、使用する人により、ネットワーク管理ツールにも、ハッカーツールにもなり得るようなグレーなツールには、ウイルス対策ソフトの性格上、対応していない。もちろん、ここ1年におけるスパイウェアの問題は急増しており、各アンチウイルスベンダーも対策に乗りだし、製品を提供し始めているが、12万以上のペストをカバーしたアンチウイルス製品はない。これはやはりアンチウイルスと同様に、コンピュータペスト対策を専門としたセキュリティ製品で徹底的にコンピュータペストを検出、駆除が可能となるシステム導入が必要になる。

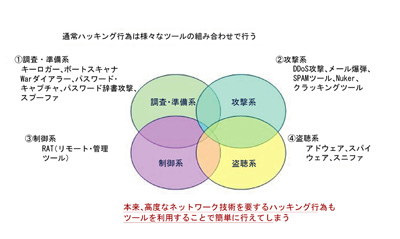

図3 クライアントPC セキュリティ対策 カテゴリ表

◆コンピュータペスト対策による効果

従来のエンドポイントセキュリティ対策は、図3のようにカテゴリ分類できる。しかし「コンピュータペスト」のカテゴリ分類に当たる部分(トロイの木馬とも言われる)をウイルス対策ソフトやパーソナルファイアウォールでは問題解決できなかった。

しかし、企業ユーザが真剣に今回問題提起した「コンピュータペスト対策」により、このカテゴリ部分をしっかりカバーし、企業ユーザの情報セキュリティ、内部情報漏えい対策を解決できるようになる。

「コンピュータウイルス」と「コンピュータペスト」では被害内容が大きく異なる。「コンピュータウイルス」は発生数が多く、一時的な混乱は確かにあり業務の妨げになる。

しかしシステムさえ復旧すれば、ビジネスの現状復帰については、問題は少ない。一方「コンピュータペスト」は、発生数は少ないが、潜伏期間が長く、顧客情報、内部機密情報漏えいといった重大な被害が発生してしまう。今までに企業が被った被害事例から想像がつくだろう。(株)アークンでは、この隠れた脅威であるコンピュータペストが実際に企業内に侵入しているのかどうかを評価できるようコンピュータペスト対策専用の無料オンラインスキャナーを提供している。従来のウイルス対策、不正アクセス対策に加えて、スパイウェアやハッキングツールなどのコンピュータペスト対策も検討する時期にきている。

|