(前NTTデータ フェロー システム科学研究所長)山本 修一郎

今回は、参照モデルに対する保証ケース(アシュアランスケース)の分解パターンについて紹介しよう。

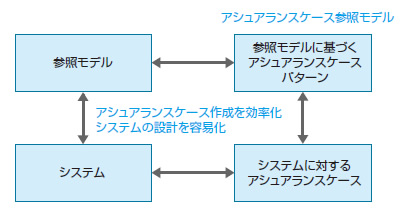

システムには必ずなにかしらの参照モデルがある。したがって、参照モデルに対して保証ケースを作成することができる。そうすると、システムに対する保証ケースを作成する場合、システムの参照モデルに対する保証ケースを参考にすることができることになる。

たとえば、システムの保証ケースの構成要素は、参照モデルに対する保証ケースの構成要素に対応している必要がある。この議論をまとめると図1のようになる。

図1 保証ケース参照モデルの位置づけ

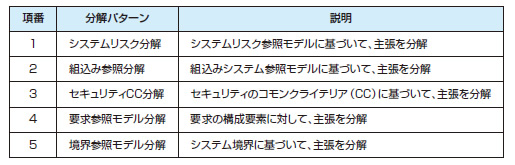

参照モデルに基づく保証ケースを参照モデル分解パターンと呼ぶ。参照モデル分解パターンには、たとえば、表1に示した5種類がある。システムリスク分解については、第100下位の連載で紹介したので、以下では、システムリスク分解以外について説明しよう。

表1 参照モデル分解パターン

組込み参照モデル分解

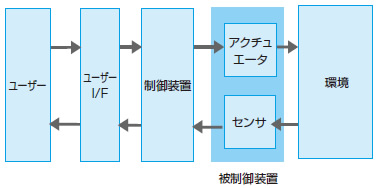

【分解問題】組込み参照モデル(図2)に基づいて保証ケースを作成する。

図2 組込み参照モデル

【分解状況】組込み参照モデル分解を適用する場合の前提となる状況は、ユーザー、ユーザインタフェース、制御装置、アクチュエータ、センサ、環境が明確になっていることである。

【解決策】組込み参照モデルの構造と構成要素間の関係に基づいて、親主張を分解できる。

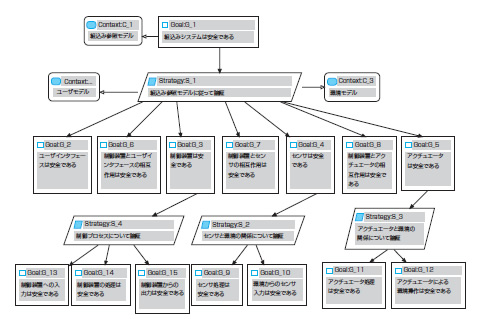

たとえば図3で示すように、システムの安全性をユーザモデルと環境モデルを前提として、ユーザインタフェースの安全性、ユーザインタフェースと制御装置の相互作用の安全性、制御装置の安全性、制御装置とセンサの相互作用の安全性、センサの安全性、制御装置とアクチュエータの相互作用の安全性、アクチュエータの安全性、センサと環境の相互作用の安全性、アクチュエータと環境の相互作用の安全性に分解することができる。同図では、制御装置、センサ、アクチュエータについてさらに分解している。ただし、ユーザインタフェースや相互作用については分解を省略している。

図3 組込み参照モデルに対する保証ケース(クリックで拡大)

【特性】

利点:組込み参照モデル分解に従って、組込みシステムのリスク対策についての保証ケースを自然に作成できる。

欠点:組込みシステムの構造が図2と異なる場合、この分解パターンを適用できない。

【留意点】適用する際の注意事項として、次の点がある。

組込み参照モデル分解の前提ノードである組込み参照モデル、ユーザモデル、環境モデルを上位の主張ノードに接続するか、説明ノードに接続するかを決める必要がある。

セキュリティCC分解

【分解問題】システムセキュリティリスク対策を確認するために、コモンクライテリア(CC)に基づいて保証ケースを作成する。

【分解状況】セキュリティCC参照モデル分解を適用する場合の前提となる状況は、システム資源と、その脅威と対策が明確になっていることである。

【解決策】セキュリティCC参照モデルの構造と構成要素間の関係に基づいて、親主張を分解できる。

たとえば図4で示すように、システムのセキュリティ構造に基づいて、システムがセキュアであることを「ST(Security Target) 概要は安全」、「TOE(Target of Evaluation)記述は安全」、「TOE セキュリティ構造は安全」、「セキュリティメジャと方針は安全」、「ITセキュリティ要求は安全」、「TOE 概略仕様は安全」に分解することができる。

これらの主張はさらに分解できる。たとえば同図では、「TOE 記述は安全」について「セキュリティ概念について説明」することによって、「セキュリティ概念設計は安全」と「識別した保護資産は安全」に分解している。

【特性】

利点:セキュリティCC参照モデル分解に従って、対象システムのセキュリティ対策についての保証ケースを自然に作成できる。

欠点:対象システムのセキュリティ対策が、セキュリティCCと異なる場合、この分解パターンを適用できない。

続きは本誌でご覧頂けます。→本誌を購入する

ご購入のお申込みは電話(03-3507-0560)でも承っております。

- 60:要求とアーキテクチャ

- 61:要求と保守・運用

- 62:オープンソースソフトウェアと要求

- 63:要求工学のオープンな演習の試み

- 64:Web2.0と要求管理

- 65:ソフト製品開発の要求コミュニケーション

- 66:フィードバック型V字モデル

- 67:日本の要求定義の現状と要求工学への期待

- 68:活動理論と要求

- 69:ビジネスゴールと要求

- 緊急:今、なぜ第三者検証が必要か

- 71:BABOK2.0の知識構成

- 72:比較要求モデル論

- 73:第18回要求工学国際会議

- 74:クラウド時代の要求

- 75:運用要求定義

- 76:非機能要求とアーキテクチャ

- 77:バランス・スコアカードの本質

- 78:ゴール指向で考える競争戦略ストーリー

- 79:要求変化

- 80:物語指向要求記述

- 81:要求テンプレート

- 82:移行要求

- 83:要求抽出コミュニケーション

- 84:要求の構造化

- 85:アーキテクチャ設計のための要求定義

- 86:BABOKとREBOK

- 87:要求文の曖昧さの摘出法

- 88:システムとソフトウェアの保証ケースの動向

- 89:保証ケースのためのリスク分析手法

- 90:サービス保証ケース手法

- 91:保証ケースのレビュ手法

- 92:要求工学手法の再利用

- 93:SysML要求図をGSNと比較する

- 94:保証ケース作成上の落とし穴

- 95:ISO 26262に基づく安全性ケースの適用事例

- 96:大規模複雑なITシステムの要求

- 97:要求の創造

- 98:アーキテクチャと要求

- 99:保証ケース議論分解パターン

- 100:保証ケースの議論分解パターン[応用編]

- 101:要求発展型開発プロセスの事例

- 102:参照モデルに対する保証ケース

- 103:参SEMATの概要

- 104:参SEMATの活用

- 105:SEMATと保証ケース

- 106:Assure 2013の概要

- 107:要求の完全性

- 108:要求に基づくテストの十分性

- 109:システムの安全検証知識体系

- 110:機能要求の分類

- 111:IREB

- 112:IREB要求の抽出・確認・管理

- 113:IREB要求の文書化

- 114:安全要求の分析

- 115:Archimate 2.0のゴール指向要求

- 116:ゴール指向要求モデルの保証手法

- 117:要求テンプレートに基づく要求の作成手法

- 118:ビジネスゴールのテンプレート

- 119:持続可能性要求

- 120:操作性要求

- 121:安全性証跡の追跡性

- 122:要求仕様の保証性

- 123:システミグラムとドメインクラス図

- 124:機能的操作特性

- 125:セキュリティ要求管理

- 126:ソフトウェアプロダクトライン要求

- 127:システミグラムと安全分析

- 128:ITモダナイゼーションとITイノベーションにおける要求合意

- 129:ビジネスモデルに基づく要求

- 130:ビジネスゴール構造化記法

- 131:保証ケース導入上の課題

- 132:要求のまとめ方

- 133:要求整理学

- 134:要求分析手法の適切性

- 135:CROS法の適用例

- 136:保証ケース作成支援ツールの概要