(前NTTデータ フェロー システム科学研究所長)山本 修一郎

今回は、今年開催された国際会議REFSQ2014「要求工学:ソフトウェア品質の基礎(Requirements Engineering: Foundation for Software Quality)」から、安全性証跡(Safety Evidence)の追跡性(Traceability)について紹介する。SafeTIM(SAFety Evidence Traceability Information Model)は、証跡情報によって作成・維持される必要がある追跡(Trace)を表現するためのモデルである。SafeTIMは、OPENCOSSのプロジェクトで開発されている(ww.opencoss-project.eu)。このプロジェクトは、自動車、航空機、鉄道に関する安全性保証と認証についてのEUの大規模研究プロジェクトである。

安全性証跡の追跡性

要求追跡性の管理モデルについては、本連載の第9回要求追跡性でも紹介した。ソフトウェア工学では、前工程の成果物と後工程の成果物との成果物間の関係の程度として追跡性が定義される。この定義に従って、Nairらは、安全性証跡として使用される成果物間の関係の程度によって安全性証跡の追跡性を定義している。Nairらの提案は、従来の追跡性の研究が、安全性証跡の追跡性を扱っていないという問題意識にある。証跡として用いられる成果物間の関係だけの追跡性では限界があるというのである。

追跡性の課題

Nairらは、要求追跡性についての研究論文を調べることで、以下の10項目の課題を明らかにした[1]。

(1)要求の後方追跡性 (Post-requirement traceability)

下流の開発保守工程成果物に対して、仕様から要求を追跡する。

(2)追跡の自動化 (Traceability automation)

追跡の自動生成など、追跡活動を自動化する。

(3)要求の前方追跡性 (Pre-requirement traceability)

仕様から要求の発生源を追跡する。例えば、だれがその要求を望んだのかを追跡する。

(4)要求追跡の実践評価 (Traceability in practice)

産業界における要求追跡性管理手法を具体化する。

(5)変更管理 (Change management)

成果物の変更管理と影響波及分析で、要求を追跡する。

(6)モデル追跡性 (Model traceability)

要求モデル内および要求モデル間で要求を追跡する。

(7)法制度適合性 (Regulatory compliance)

法制度に対して適合していることを確認するために、要求を追跡する。

(8)追跡性保守方法の提案 (New approaches for main- taining traceability)

ビデオを用いて要求追跡を記録するなどの新たな手法の提案。

(9)競合分析(Trade-off analysis)

意思決定のための追跡性管理手法

(10)新たな開発環境に対する追跡性(Traceability in new deve- lopment contexts)

たとえば、自動車業界における化学・プラスチック開発に対する要求を追跡する。

安全性追跡情報モデルの目的

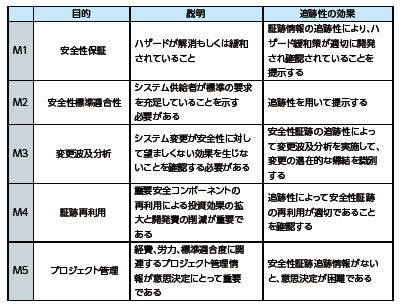

安全性追跡情報モデルの目的には、表1に示す5項目がある[2]。

表1 安全性追跡情報モデルの目的(クリックで拡大)

追跡性と目的の関係

SafeTIMでは安全性追跡関係として、表2に示す10個の関係を挙げている。これらの追跡関係は、成果物間、安全性証跡と主張、安全性証跡と議論、成果物と参照成果物、主張についての安全性証跡要素間、成果物の再利用、成果物と活動、成果物と技法、成果物・証跡要素と出所である。

表2では、追跡性関係の種類と目的の対応関係についても示している。

表2 追跡性と目的(クリックで拡大)

安全性証跡の情報モデルSafeTIM

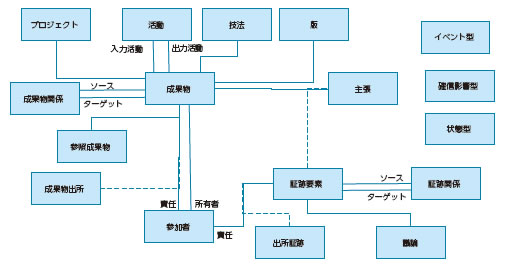

SafeTIM(Safety Traceability Information Model)に対するクラス図を図1に示す。

図1 SafeTIMの情報モデル(クリックで拡大)

SafeTIMの情報モデルには、成果物、証跡要素、主張、成果物証跡の出所、プロジェクト、版、議論、参加者、成果物関係、証跡関係、参照成果物、活動、技法がある。また、成果物や証跡要素の状況を管理するために、イベント型、状態型、確信影響型という3種類の型が定義されている。イベント型は開発保守ライフサイクルの中で発生する活動に対応している。状態型は成果物や証跡の状態に対応している。確信影響型は成果物や証跡に対する妥当性の確信度に対応している。

続きは本誌でご覧頂けます。→本誌を購入する

ご購入のお申込みは電話(03-3507-0560)でも承っております。

- 60:要求とアーキテクチャ

- 61:要求と保守・運用

- 62:オープンソースソフトウェアと要求

- 63:要求工学のオープンな演習の試み

- 64:Web2.0と要求管理

- 65:ソフト製品開発の要求コミュニケーション

- 66:フィードバック型V字モデル

- 67:日本の要求定義の現状と要求工学への期待

- 68:活動理論と要求

- 69:ビジネスゴールと要求

- 緊急:今、なぜ第三者検証が必要か

- 71:BABOK2.0の知識構成

- 72:比較要求モデル論

- 73:第18回要求工学国際会議

- 74:クラウド時代の要求

- 75:運用要求定義

- 76:非機能要求とアーキテクチャ

- 77:バランス・スコアカードの本質

- 78:ゴール指向で考える競争戦略ストーリー

- 79:要求変化

- 80:物語指向要求記述

- 81:要求テンプレート

- 82:移行要求

- 83:要求抽出コミュニケーション

- 84:要求の構造化

- 85:アーキテクチャ設計のための要求定義

- 86:BABOKとREBOK

- 87:要求文の曖昧さの摘出法

- 88:システムとソフトウェアの保証ケースの動向

- 89:保証ケースのためのリスク分析手法

- 90:サービス保証ケース手法

- 91:保証ケースのレビュ手法

- 92:要求工学手法の再利用

- 93:SysML要求図をGSNと比較する

- 94:保証ケース作成上の落とし穴

- 95:ISO 26262に基づく安全性ケースの適用事例

- 96:大規模複雑なITシステムの要求

- 97:要求の創造

- 98:アーキテクチャと要求

- 99:保証ケース議論分解パターン

- 100:保証ケースの議論分解パターン[応用編]

- 101:要求発展型開発プロセスの事例

- 102:参照モデルに対する保証ケース

- 103:参SEMATの概要

- 104:参SEMATの活用

- 105:SEMATと保証ケース

- 106:Assure 2013の概要

- 107:要求の完全性

- 108:要求に基づくテストの十分性

- 109:システムの安全検証知識体系

- 110:機能要求の分類

- 111:IREB

- 112:IREB要求の抽出・確認・管理

- 113:IREB要求の文書化

- 114:安全要求の分析

- 115:Archimate 2.0のゴール指向要求

- 116:ゴール指向要求モデルの保証手法

- 117:要求テンプレートに基づく要求の作成手法

- 118:ビジネスゴールのテンプレート

- 119:持続可能性要求

- 120:操作性要求

- 121:安全性証跡の追跡性

- 122:要求仕様の保証性

- 123:システミグラムとドメインクラス図

- 124:機能的操作特性

- 125:セキュリティ要求管理

- 126:ソフトウェアプロダクトライン要求

- 127:システミグラムと安全分析

- 128:ITモダナイゼーションとITイノベーションにおける要求合意

- 129:ビジネスモデルに基づく要求

- 130:ビジネスゴール構造化記法

- 131:保証ケース導入上の課題

- 132:要求のまとめ方

- 133:要求整理学

- 134:要求分析手法の適切性

- 135:CROS法の適用例

- 136:保証ケース作成支援ツールの概要